安全公司FireEye武器泄漏事件及其对网络与信息安全软件开发的影响分析

2020年,全球知名网络安全公司FireEye披露了一起严重的安全事件,其红队工具(通常被称为网络武器)遭到黑客窃取并泄漏。该事件不仅暴露了FireEye内部的安全漏洞,还对全球网络与信息安全领域产生了深远影响,特别是推动了信息安全软件开发的新趋势。本文将从事件背景、泄漏工具特点、对行业的影响及软件开发的应对策略等方面展开分析。

一、事件背景与概述

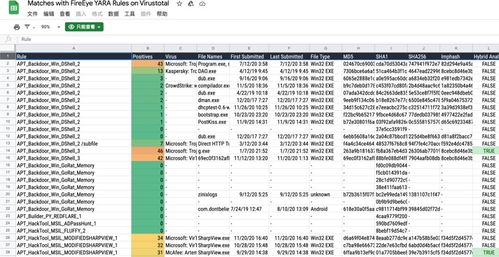

FireEye是一家专注于威胁情报和网络安全的公司,其红队工具用于模拟攻击以帮助客户测试防御能力。2020年12月,FireEye公开承认其系统遭到国家级黑客入侵,导致部分红队工具被盗。这些工具随后在网络上泄漏,可能被恶意行为者利用进行真实攻击。事件发生后,FireEye迅速响应,与微软等合作伙伴协作,发布了针对这些工具的检测和缓解措施。

二、泄漏工具的特点与潜在风险

泄漏的工具包括多种恶意软件和利用代码,具有高度隐蔽性和针对性。它们能绕过常见安全防护,例如防病毒软件和入侵检测系统。这些工具一旦被滥用,可导致数据泄露、系统瘫痪等严重后果,凸显了网络武器管理的脆弱性。

三、对网络与信息安全行业的影响

这一事件引发了行业对安全公司自身防护能力的反思。它强调了零信任架构的重要性,企业需假设内部网络也可能被渗透。事件推动了威胁情报共享的加速,促使更多组织加入信息共享平台,如ISACs(信息共享与分析中心)。它暴露了供应链安全的风险,促使企业在选择安全供应商时更关注其内部安全实践。

四、对信息安全软件开发的启示与对策

从软件开发角度看,FireEye事件凸显了以下关键点:

- 强化安全开发生命周期(SDL):开发过程中必须集成安全测试、代码审核和漏洞管理,确保软件从设计阶段就具备韧性。

- 采用加密与访问控制:对敏感工具和数据实施强加密和多因素认证,防止未授权访问。

- 推动自动化响应机制:开发能够快速检测和缓解威胁的软件,例如基于AI的异常检测系统,以应对类似泄漏事件。

- 注重开源与协作:鼓励开源安全工具的开发和社区贡献,通过透明化减少单点故障风险。

五、结论

FireEye武器泄漏事件是一个警示,提醒我们网络安全无绝对安全。它推动了信息安全软件的创新,促使开发者更注重韧性设计、供应链安全和实时响应。未来,随着威胁演化,软件开发者需持续学习与适应,构建更智能、协作的防御体系,以应对日益复杂的网络环境。

如若转载,请注明出处:http://www.qihuii.com/product/12.html

更新时间:2025-11-28 08:42:49